Introduccion a Wifi

¿Qué es WiFi?

WiFi es una tecnología de red inalámbrica que permite a dispositivos como teléfonos, computadoras, y otros equipos, conectarse a internet y entre sí sin la necesidad de cables físicos. WiFi funciona mediante la transmisión de datos utilizando ondas de radio, lo que facilita la movilidad y la flexibilidad en la conexión a redes.

Estándares WiFi

Los estándares WiFi son definidos por la IEEE (Institute of Electrical and Electronics Engineers) bajo el nombre 802.11. Estos estándares determinan cómo se comunican los dispositivos entre sí dentro de una red inalámbrica. A continuación se describen los más comunes:

- 802.11b (1999): Ofrece velocidades de hasta 11 Mbps en la banda de 2.4 GHz. Fue uno de los primeros estándares ampliamente adoptados.

- 802.11g (2003): Incrementa la velocidad hasta 54 Mbps en la misma banda de 2.4 GHz, manteniendo compatibilidad con 802.11b.

- 802.11n (2009): Introduce MIMO (Multiple Input, Multiple Output) y puede operar en las bandas de 2.4 GHz y 5 GHz, alcanzando velocidades de hasta 600 Mbps.

- 802.11ac (2013): Conocido como WiFi 5, opera en la banda de 5 GHz con velocidades de hasta 1.3 Gbps.

- 802.11ax (2019): También conocido como WiFi 6, mejora la eficiencia en entornos congestionados y soporta velocidades aún mayores, utilizando tecnologías como OFDMA.

Frecuencias Disponibles

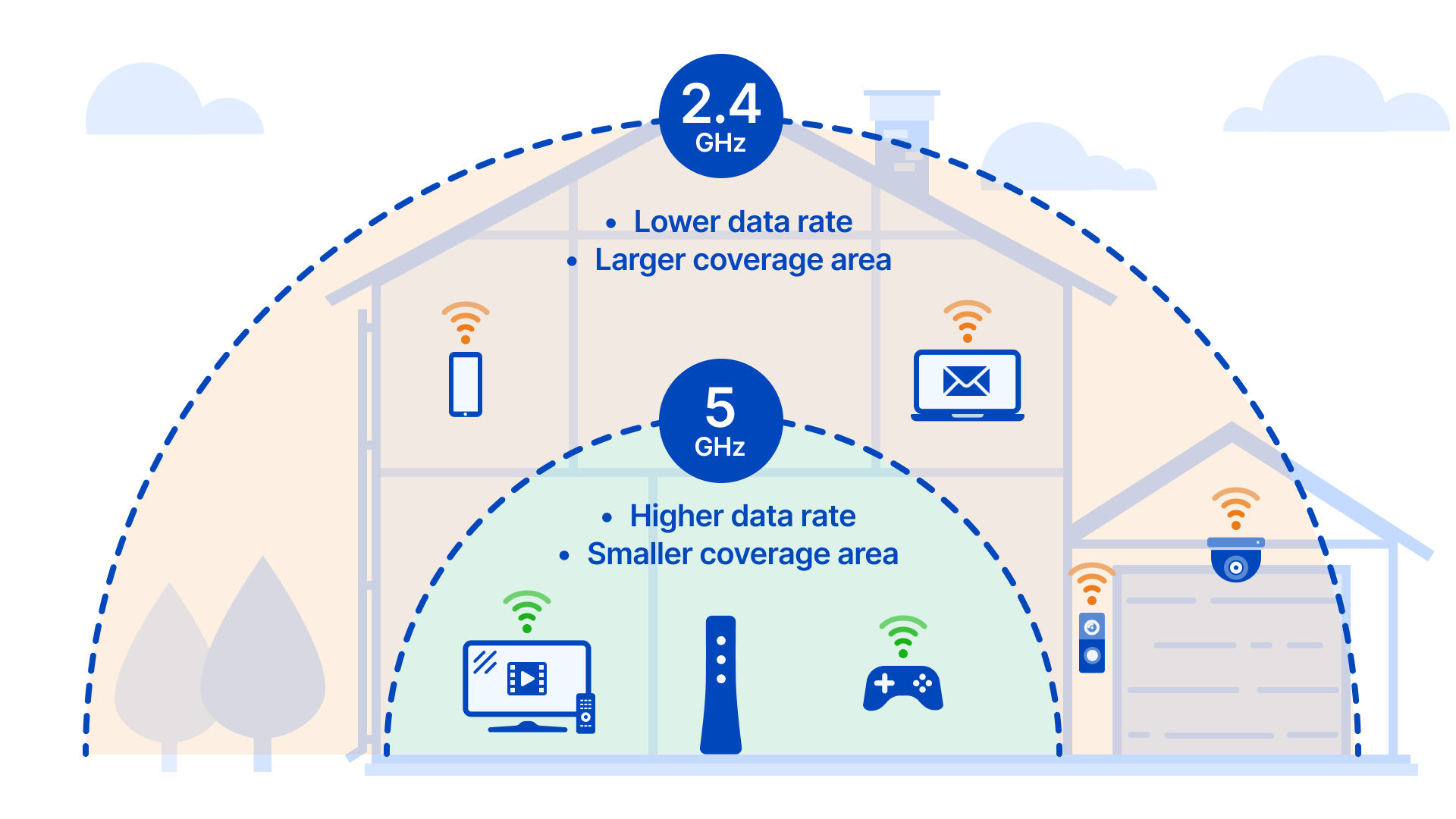

WiFi opera principalmente en dos bandas de frecuencia: 2.4 GHz y 5 GHz. Cada una tiene características propias en cuanto a alcance, interferencias y velocidad.

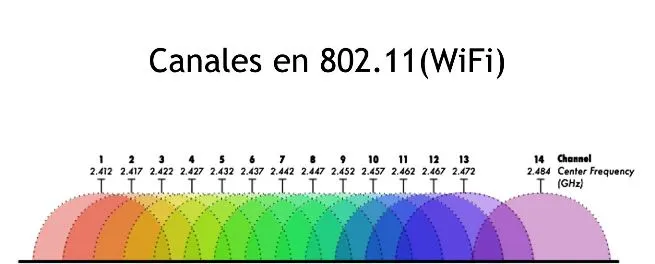

Canales en wifi(802.11)

Distribución de canales en 2.4 GHz y 5 GHz.

Banda de 2.4 GHz

Canales disponibles: 14, pero solo 1, 6 y 11 no se solapan entre sí.

Ventajas: Mayor alcance y mejor penetración a través de paredes y objetos.

Desventajas: Menor velocidad y mayor probabilidad de interferencias por la saturación de dispositivos.

Banda de 5 GHz

Canales disponibles: Aproximadamente 23 canales utilizables, con mucho menos solapamiento.

Ventajas: Mayor velocidad y menor interferencia.

Desventajas: Menor alcance y peor penetración en obstáculos.

Alcance y cobertura de señales

La banda de 2.4 GHz cubre un área mayor en comparación con 5 GHz.

La banda de 2.4 GHz ofrece una cobertura más amplia, por lo que suele atravesar paredes y obstáculos con mayor facilidad. En cambio, 5 GHz entrega mayor velocidad, pero requiere que el dispositivo esté más cerca del punto de acceso.

Algoritmos y Protocolos de Seguridad (incluyendo Redes Abiertas)

Redes abiertas: No utilizan ningún tipo de cifrado. Cualquier persona dentro del alcance puede conectarse y, potencialmente, interceptar o visualizar el tráfico transmitido. Se consideran altamente inseguras.

WEP (Wired Equivalent Privacy): Fue el primer estándar de seguridad para WiFi. Utiliza RC4 con claves estáticas y es extremadamente inseguro debido a múltiples vulnerabilidades que permiten su ruptura en segundos.

WPA (Wi-Fi Protected Access): Introducido como una mejora temporal sobre WEP. Utiliza TKIP, el cual soluciona algunos problemas, pero mantiene varias limitaciones que lo vuelven vulnerable en la actualidad.

WPA2: Se convirtió en el estándar dominante. Utiliza CCMP basado en AES, ofreciendo una seguridad significativamente superior. Aún puede presentar vulnerabilidades en implementaciones específicas (como KRACK), pero sigue siendo ampliamente confiable.

WPA3: La versión más reciente. Incluye SAE para mayor resistencia contra ataques de fuerza bruta y mejoras en redes públicas mediante OWE (Opportunistic Wireless Encryption), proporcionando cifrado individual incluso en conexiones abierta

Tipos de Mensajes en WiFi (Data, Management y Control)

Las redes WiFi utilizan diferentes categorías de tramas para organizar, transportar y coordinar la comunicación entre los dispositivos y el punto de acceso.

Mensajes de Datos (Data Frames)

Transportan la información real que viaja por la red: navegación web, correo electrónico, transferencia de archivos, uso de aplicaciones, etc. Son las tramas que contienen la carga útil que el usuario realmente consume.

Mensajes de Gestión (Management Frames)

Se encargan de establecer, mantener y finalizar las conexiones entre dispositivos y puntos de acceso. Controlan funciones como descubrimiento de redes, autenticación y asociación. Ejemplos:

-

Beacon

-

Probe Request / Probe Response

-

Association Request / Association Response

Mensajes de Control (Control Frames)

Ayudan a que las tramas de datos y gestión se transmitan de forma eficiente, evitando colisiones y confirmando la recepción. Ejemplos:

-

ACK (Acknowledgment)

-

RTS (Request to Send)

-

CTS (Clear to Send)

Modos de Operación de Interfaces WiFi

Las interfaces WiFi pueden funcionar en distintos modos según el tipo de red que se quiera crear o analizar. Cada modo habilita capacidades específicas del dispositivo.

- Modo Infraestructura: Es el modo más común, donde los dispositivos se conectan a un punto de acceso (AP) que actúa como un intermediario para comunicarse con otros dispositivos y la red.

- Modo Ad-Hoc: Permite la conexión directa entre dispositivos sin necesidad de un punto de acceso, creando una red P2P (peer-to-peer).

- Modo Monitor: Permite a la interfaz WiFi capturar todo el tráfico en el aire, incluso si no está destinado al dispositivo. Este modo es útil para análisis de redes y seguridad.

- Modo Master: Es el modo en el que una interfaz actúa como un punto de acceso.

Tipos de Antenas

Las antenas son un componente crítico en el desempeño de una red WiFi. Aquí se describen los tipos más comunes:

Antenas Omnidireccionales

Emiten la señal de manera uniforme en todas las direcciones horizontales. Son comunes en routers domésticos y proporcionan cobertura general en áreas amplias.

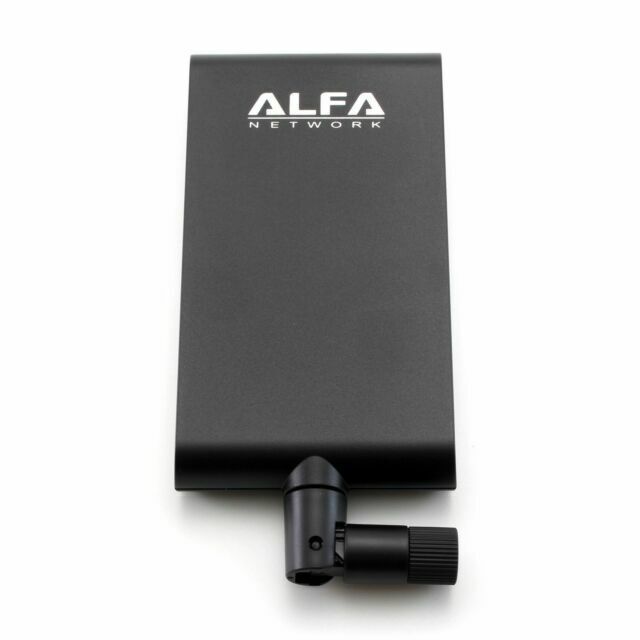

Antenas Direccionales

Focalizan la señal en una dirección específica, permitiendo un mayor alcance y una mayor intensidad de la señal en esa dirección. Ejemplos incluyen las antenas Yagi y panel.

Antenas Parabólicas

Utilizadas para enlaces de largo alcance, estas antenas concentran la señal en un haz estrecho, ideal para conexiones punto a punto.

Términos Relevantes

- ESSID (Extended Service Set Identifier): Es el nombre de la red WiFi, visible a los usuarios cuando buscan redes disponibles. Es el identificador lógico de una red.

- BSSID (Basic Service Set Identifier): Es la dirección MAC del punto de acceso, usada para identificar el AP en una red.

- RSSI (Received Signal Strength Indicator): Es una medida de la potencia de la señal que un dispositivo recibe de un AP. Valores más altos indican una señal más fuerte.

Introducción al Wardriving

¿Qué es el Wardriving?

El wardriving es la práctica de buscar redes WiFi mientras se está en movimiento, generalmente desde un vehículo. La idea es utilizar dispositivos equipados con antenas y software de escaneo para detectar redes inalámbricas que están dentro del rango. Una vez detectadas, se pueden recopilar datos como el SSID, el BSSID, el tipo de cifrado utilizado y la intensidad de la señal y asociarlos a una señal GPS.

Origen del Wardriving

Wargames y Wardialing

El término "wardriving" tiene sus raíces en la película Wargames de 1983, donde un joven hacker utiliza un método llamado wardialing para buscar computadoras accesibles a través de líneas telefónicas. El wardialing consistía en utilizar un módem para marcar automáticamente una serie de números telefónicos en busca de conexiones abiertas a redes de datos.

Con la llegada de las redes inalámbricas, el concepto de escanear en busca de redes accesibles evolucionó del wardialing al wardriving.

Variantes del Wardriving

El concepto de wardriving ha dado lugar a varias variantes, cada una adaptada a diferentes medios de transporte o métodos de exploración:

- Warwalking: Similar al wardriving, pero realizado a pie. Es una práctica común en áreas urbanas densas donde moverse en vehículo puede ser impráctico.

- Warflying: Implica el uso de drones o aviones ligeros para detectar redes WiFi desde el aire. Esta técnica puede cubrir grandes áreas en poco tiempo y es útil en zonas rurales o menos accesibles.

- Warchalking: Se refiere a la práctica de marcar físicamente los lugares donde se encuentran redes WiFi, utilizando símbolos especiales para indicar el tipo de red y su seguridad. Aunque es menos común hoy en día, fue una práctica popular en los primeros años del WiFi.

Equipos y Software Comúnmente Utilizados

El wardriving requiere una combinación de hardware especializado y software capaz de capturar, analizar y registrar información de redes WiFi.

Hardware

Dispositivos generales

- Laptop o smartphone: Equipados con una tarjeta de red WiFi compatible.

- Antenas de alta ganancia: Para aumentar el rango de detección de redes.

- GPS: Para registrar la ubicación exacta de las redes detectadas.

Dispositivos especializados

- Flipper Dev Board

- Flipper BFFB

- Maraunder V4

- Maraunder V6

- Maraunder ESP32

- Mininio (Electronic Cats)

Software

- Kismet: Un popular escáner de redes WiFi que puede detectar redes ocultas y registrar información detallada.

- NetStumbler: Otra herramienta para Windows que se utiliza para wardriving, aunque es menos potente que Kismet.

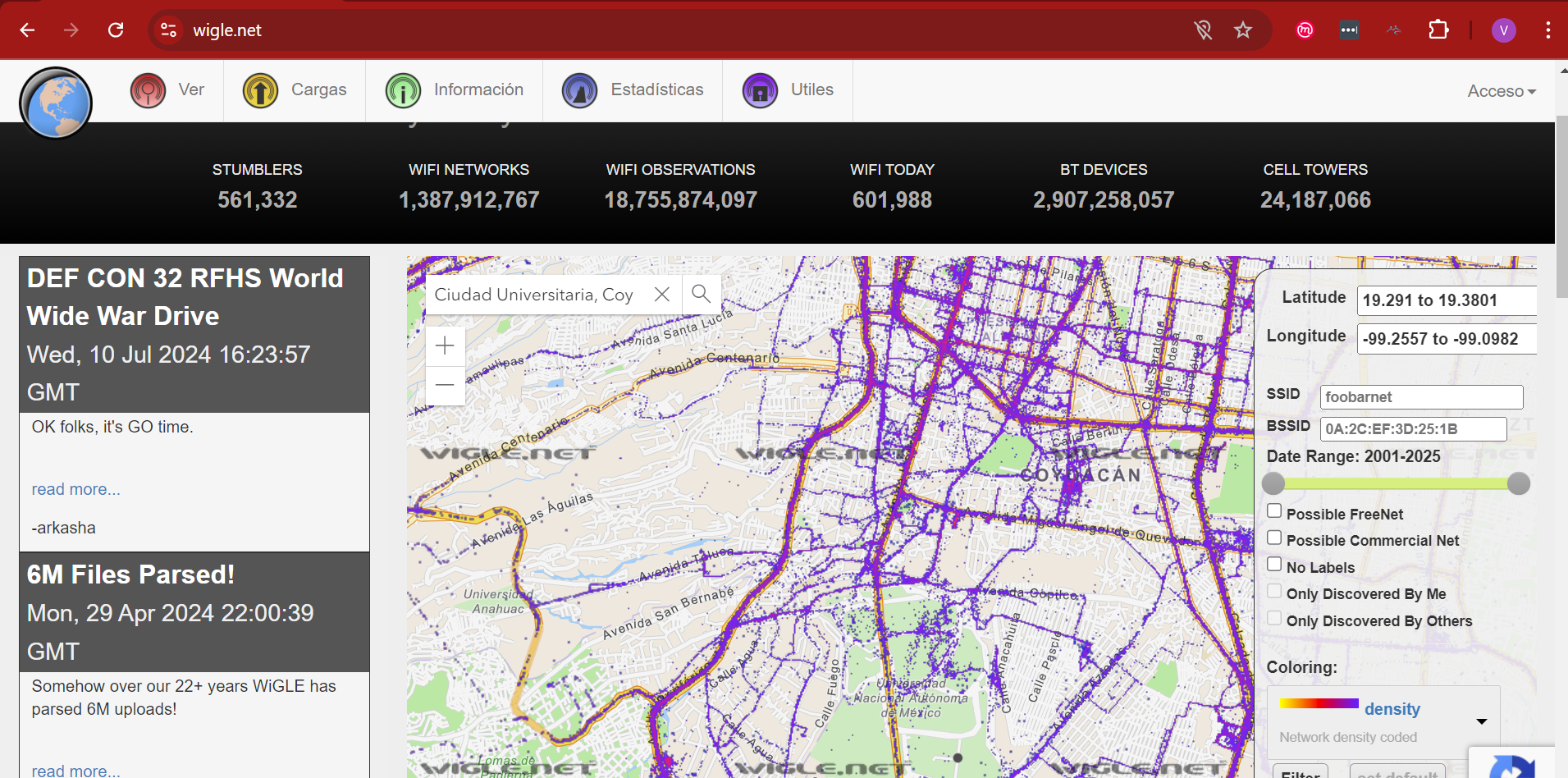

- WiGLE (Wireless Geographic Logging Engine): Un servicio en línea donde los wardrivers pueden subir y compartir los datos de las redes que han encontrado.

Eventos Importantes de Wardriving

El wardriving ha sido una actividad popular en varias conferencias de seguridad, donde los entusiastas y profesionales del hacking se reúnen para compartir conocimientos y explorar nuevas técnicas. Algunos eventos importantes donde se ha practicado el wardriving incluyen:

Bugcon

Ekoparty

DEFCON

Servidor GPS

Nota importante: La configuracion de GPS y la configuracion de la antena Wifi se pueden consultar a partir del minuto 28 del webinar

Configuración de antena GPS

Se recomienda instalar los siguientes paquetes para ejecutar un servicio GPS y para verificar su funcionamiento.

sudo apt update

sudo apt install gpsd gpsd-clients

Después de conectar la antena GPS a la computadora, se recomienda ejecutar el comando dmesg para verificar los mensajes asociados a la conexion del dispositivo y poder identificarlo dentro del sistema. En el siguiente ejemplo de la salida del comando, se puede observar que el dispositivo es ttyACM0:

[ 5287.951232] usb 2-2.2: New USB device found, idVendor=1546, idProduct=01a7, bcdDevice= 1.00

[ 5287.951247] usb 2-2.2: New USB device strings: Mfr=1, Product=2, SerialNumber=0

[ 5287.951253] usb 2-2.2: Product: u-blox 7 - GPS/GNSS Receiver

[ 5287.951259] usb 2-2.2: Manufacturer: u-blox AG - www.u-blox.com

[ 5288.000250] cdc_acm 2-2.2:1.0: ttyACM0: USB ACM device

Es necesario identificar el dispositivo asociado al GPS para configurarlo correctamente. Una manera de verificar su ruta absoluta, es listando el contenido de /dev/ y filtrando por ACM0.

$ ls /dev/tty* -l | grep ACM0

crw-rw---- 1 root dialout 166, 0 Aug 9 00:23 /dev/ttyACM0

A continuación y con el usuario root, se crea el archivo de configuración del servicio gpsd, donde se indica la ruta absoluta del dispositivo, entre otras opciones.

echo 'DEVICES="/dev/ttyACM0"'>/etc/default/gpsd

echo 'GPSD_OPTIONS="-n"'>>/etc/default/gpsd

echo 'START_DAEMON="true"'>>/etc/default/gpsd

Finalmente, se recomienda detener y volver a iniciar el servicio. Esto con el fin de recargar la configuración y asegurar su funcionamiento.

sudo systemctl stop gpsd.socket

sudo systemctl start gpsd.socket

Una manera de verificar que el servicio se inició correctamente es revisando si se abrió el puerto 2947 de forma correcta. Un ejemplo de esto se muestra en el siguiente ejemplo, junto con la salida del comando.

$ netstat -natulp | grep 2947

(Not all processes could be identified, non-owned process info

will not be shown, you would have to be root to see it all.)

tcp 0 0 0.0.0.0:2947 0.0.0.0:* LISTEN -

tcp6 0 0 ::1:2947 :::* LISTEN -

Para verificar que se reciben datos GPS válidos, se puede ejecutar el comando cgps -s en el mismo equipo del servidor. A continuación, se muestra un ejemplo de la salida de este comando.

┌───────────────────────────────────────────┐┌────────────────Seen 18/Used 3──┐

│ Time 2024-08-09T05:01:41.000Z (18)││GNSS S PRN Elev Azim SNR Use│

│ Latitude 19.<REDACTED> N ││GP 7 7 44.0 346.0 28.0 Y │

│ Longitude 99.<REDACTED> W ││GP 8 8 50.0 54.0 23.0 Y │

│ Alt (HAE, MSL) n/a, n/a ft ││GP 9 9 77.0 231.0 22.0 Y │

│ Speed 2.97 mph ││GP 2 2 18.0 139.0 0.0 N │

│ Track (true, var) 253.8, 4.4 deg ││GP 3 3 3.0 176.0 0.0 N │

│ Climb n/a ft/min ││GP 4 4 49.0 158.0 8.0 N │

│ Status 2D FIX (12 secs) ││GP 14 14 27.0 264.0 0.0 N │

│ Long Err (XDOP, EPX) n/a , n/a ││GP 17 17 7.0 206.0 0.0 N │

│ Lat Err (YDOP, EPY) n/a , n/a ││GP 21 21 19.0 123.0 0.0 N │

│ Alt Err (VDOP, EPV) 1.00, n/a ││GP 22 22 11.0 249.0 0.0 N │

│ 2D Err (HDOP, CEP) 2.49, +/- 155 ft ││GP 27 27 19.0 41.0 0.0 N │

│ 3D Err (PDOP, SEP) 2.68, +/- 167 ft ││GP 30 30 22.0 317.0 0.0 N │

│ Time Err (TDOP) 1.20 ││SB133 46 67.0 177.0 0.0 N │

│ Geo Err (GDOP) 2.94 ││SB135 48 45.0 244.0 0.0 N │

│ Speed Err (EPS) +/- 5.6 mph ││SB138 51 65.0 203.0 0.0 N │

│ Track Err (EPD) n/a ││QZ 1 193 n/a 0.0 0.0 N │

│ Time offset 1.409956910 s ││QZ 2 194 n/a 0.0 0.0 N │

│ Grid Square <REDACTED> ││QZ 4 196 n/a 0.0 0.0 N │

Nota: Los datos que mas nos importan de la salida anterior son los de latitud y longitud, sin embargo puede tardar un poco en mostrar dichos datos. Por esto, se recomienda esperar a que se muestren. Si despues de unos pocos minutos no se muestran, se recomienda posicionarse en un lugar mas despejado y revisar las configuraciones anteriores.

Configuracion antena Wifi

Nota importante:

La computadora en la cual se va a realizar el escaneo necesita detener los procesos que puedan interferir con el modo monitor (p. ej. wpa_supplicant). Cuando esto se ejecute, se perderá la conectividad con cualquier red wifi, por lo tanto, se recomienda instalar previamente cualquier paquete necesario.

Configuracion del modo monitor

Si se trabaja en una maquina virtual, esta no tiene adaptadores de red inalambricos. Por lo tanto, si se ejecuta el comando iwconfig antes de conectar la tarjeta wifi, este debería indicar que no encuentra extensiones inalámbricas en las interfaces disponibles.

$ iwconfig

lo no wireless extensions.

eth0 no wireless extensions.

Después de conectar la tarjeta wifi a la VM, se recomienda volver a ejecutar el comando iwconfig para confirmar que se identificó correctamente. En esta ocasión, deberia aparecer una nueva interfaz (p. ej. wlan0) que se encuentra configurada en modo 'Managed'.

$ iwconfig

lo no wireless extensions.

eth0 no wireless extensions.

wlan0 IEEE 802.11 ESSID:off/any

Mode:Managed Access Point: Not-Associated Tx-Power=20 dBm

Retry short limit:7 RTS thr=2347 B Fragment thr:off

Power Management:off

Es necesario matar los procesos que pueden interferir con la configuración del modo monitor. A continuación, se muestra un ejemplo del comando para identificar dichos procesos y matarlos.

$ sudo airmon-ng check list

Found 2 processes that could cause trouble.

Kill them using 'airmon-ng check kill' before putting

the card in monitor mode, they will interfere by changing channels

and sometimes putting the interface back in managed mode

PID Name

717 NetworkManager

919 wpa_supplicant

$ sudo airmon-ng check kill

Killing these processes:

PID Name

717 NetworkManager

919 wpa_supplicant

En este punto, es posible configurar la interfaz en modo monitor, como se muestra en el siguiente ejemplo.

$ sudo airmon-ng start wlan0

PHY Interface Driver Chipset

phy0 wlan0 rtl8xxxu TP-Link TL-WN822N Version 4 RTL8192EU

(monitor mode enabled)

Si se vuelve a ejecutar el comando iwconfig, en esta ocasión la interfaz debe aparecer con el modo "Monitor". Cabe resaltar que el nombre de la interfaz pudo haber cambiado, para indicar el modo monitor, por ejemplo, wlan0 -> wlan0mon. Sin embargo, este no es siempre el caso.

$ iwconfig

lo no wireless extensions.

eth0 no wireless extensions.

wlan0 IEEE 802.11 Mode:Monitor Frequency:2.417 GHz Tx-Power=20 dBm

Retry short limit:7 RTS thr=2347 B Fragment thr:off

Power Management:off

Con el único objetivo de confirmar que es posible capturar paquetes con la configuración actual, se recomienda ejecutar el comando sudo airodump-ng wlan0. Cabe resaltar que se debe indicar el nombre de la interfaz, que pudo haber cambiado. Después de confirmar que se obtienen datos de redes Wifi cercanas, se recomienda cancelar la ejecucion del mismo. A continuacion, se muestra un ejemplo de una captura de datos Wifi validos.

[CH 13 ][ Elapsed: 0 s ][ 2024-08-09 02:58]

BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

78:3E:A1:DF:A7:C9 -74 2 0 0 11 130 WPA2 CCMP PSK INFINITUM3EDF

FC:AE:34:63:B3:C2 -58 2 0 0 11 540 WPA2 CCMP PSK IZZI-816B

48:BD:CE:2E:C2:38 -71 2 0 0 11 195 WPA2 CCMP PSK IZZI-C234

48:22:54:08:78:0A -54 3 0 0 8 360 WPA2 CCMP PSK Casa Memin

98:DA:C4:69:5F:A7 -78 3 0 0 9 195 WPA2 CCMP PSK Orion

40:2B:50:E4:57:5E -94 3 0 0 6 540 WPA2 CCMP PSK IZZI-F3ED

0C:73:29:DF:7E:24 -78 2 0 0 1 130 WPA2 CCMP PSK INFINITUMA6F0

64:DB:F7:B3:7B:39 -94 3 2 0 1 130 WPA2 CCMP PSK Megacable-7B30

48:A1:95:E7:FA:AE -71 4 0 0 1 130 WPA2 CCMP PSK Los Cábulas

FC:22:F4:0F:5B:01 -71 3 0 0 1 130 WPA2 CCMP PSK INFINITUM0A88

34:98:B5:B3:05:B6 -38 6 0 0 10 130 WPA2 CCMP PSK FamiliaMorales

94:83:C4:53:15:67 -13 4 0 0 1 130 WPA2 CCMP PSK GPS-24

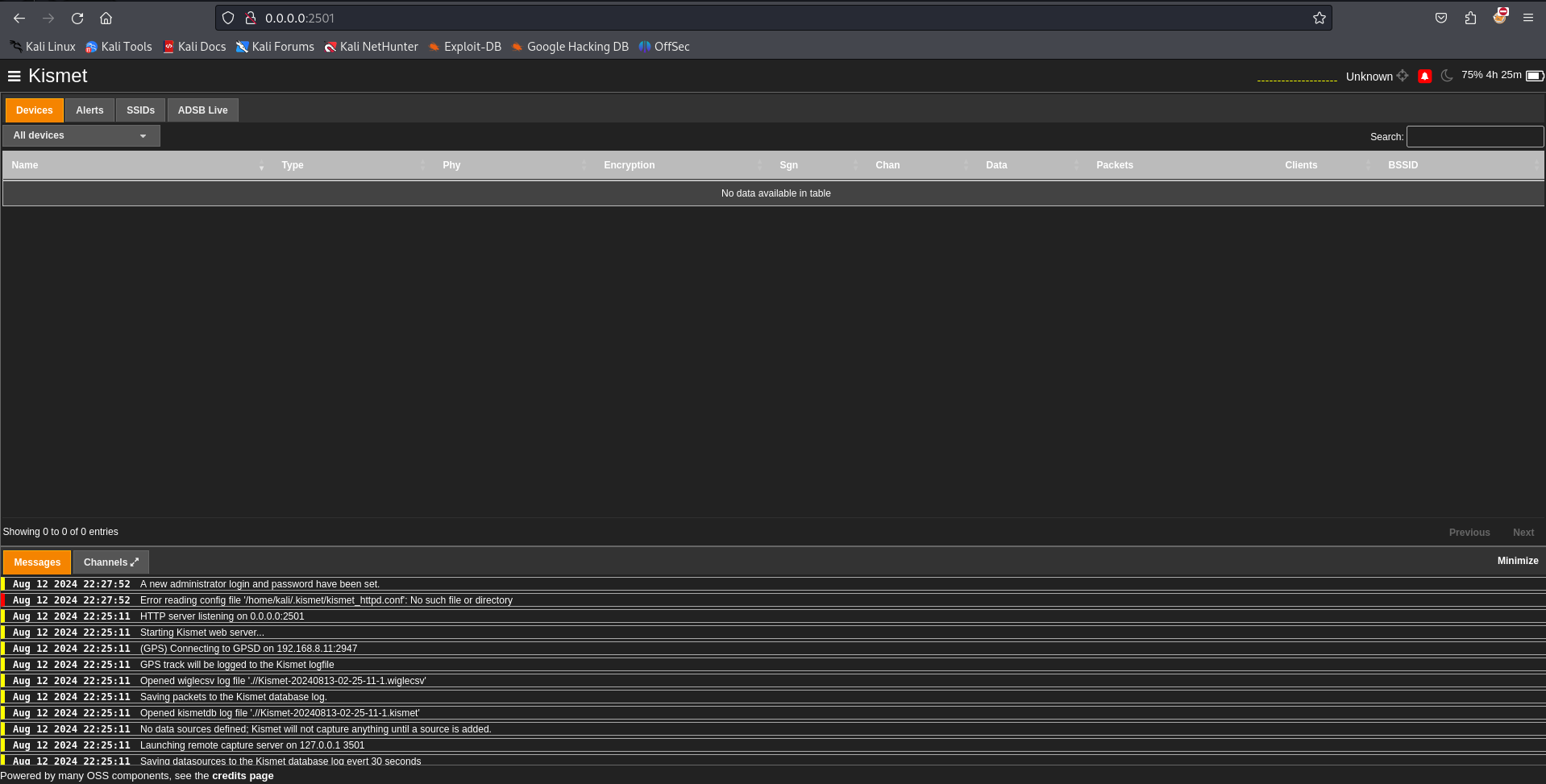

Configuracion Kismet

GPS

Kismet es capaz de asociar los resultados de sus escaneos Wifi a datos GPS. Para habilitar esto, se necesita indicar cual es la dirección IP y puerto del servidor gpsd. Esto se realiza modificando el archivo /etc/kismet/kismet.conf, específicamente la opción gps. En caso de encontrarse comentada, se debe descomentar y se debe indicar el servidor GPS como se muestra a continuación.

gps=gpsd:host=127.0.0.1,port=2947

Formato de salida

Por defecto, Kismet guarda los datos en formato 'kismet'. Sin embargo, vamos a configurarlo para que también los entregue en formato CSV y, de esta manera, poder utilizar scripts propios para su posterior análisis. Para lograr esto, editar el archivo /etc/kismet/kismet_logging.conf. Buscar la opción log_types y configurarla como se muestra a continuación.

log_types=kismet,wiglecsv

Ejecución de kismet

Si se va a ejecutar kismet con un usuario diferente a root, es necesario agregarlo al grupo 'kismet'. Esto se logra con el siguiente comando (demostrado con el usuario 'kali'). Para que esta configuración tenga efecto, es necesario cerrar sesión y volverse a autenticar.

sudo usermod -aG kismet kali

Ejecutar el comando kismet. Entre otras cosas, debería mostrar un mensaje como el siguiente, indicando que se levantó un servidor web en el puerto 2501 del localhost.

\<REDACTED\>

INFO: GPS track will be logged to the Kismet logfile

INFO: (GPS) Connecting to GPSD on 127.0.0.1:2947

INFO: Starting Kismet web server...

INFO: HTTP server listening on 0.0.0.0:2501

A continuación, abrir el navegador web y acceder a la dirección http://0.0.0.0:2501. Si es la primera vez que se abre, pedirá la creacion de un usuario y contraseña. Despues de esto, se mostrará una interfaz como la siguiente.

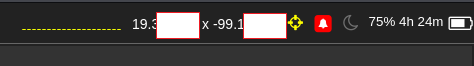

Para confirmar que se reciben los datos GPS de forma correcta, estos deberian mostrarse en la esquina superior derecha. Un ejemplo de esto se muestra a continuación.

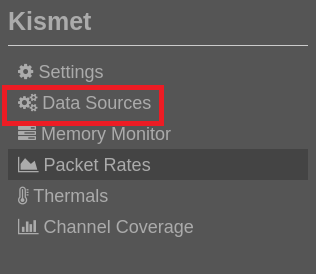

Para seleccionar la tarjeta, ya configurada en modo monitor, y que empiece a escanear, es necesario indicarla a traves de la sección de 'Data Sources'. Esta opción se encuentra disponible en el menú hamburguesa de la esquina superior izquierda.

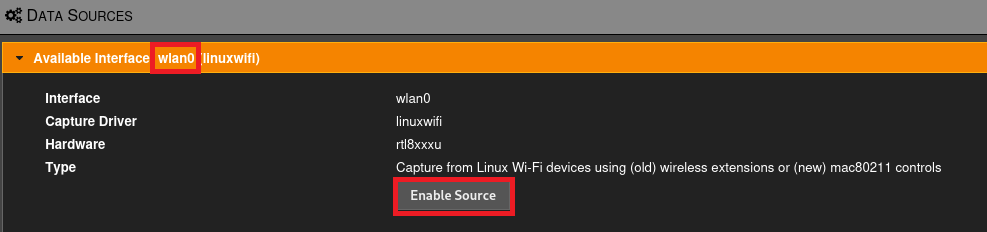

En la ventana que se despliega, seleccionar la interfaz que se configuró en modo monitor previamente. Esta puede ser 'wlan0', 'wlan0mon' o alguna otra dependiendo del sistema. Una vez identificada, debe seleccionarse la opción 'Enable Source'.

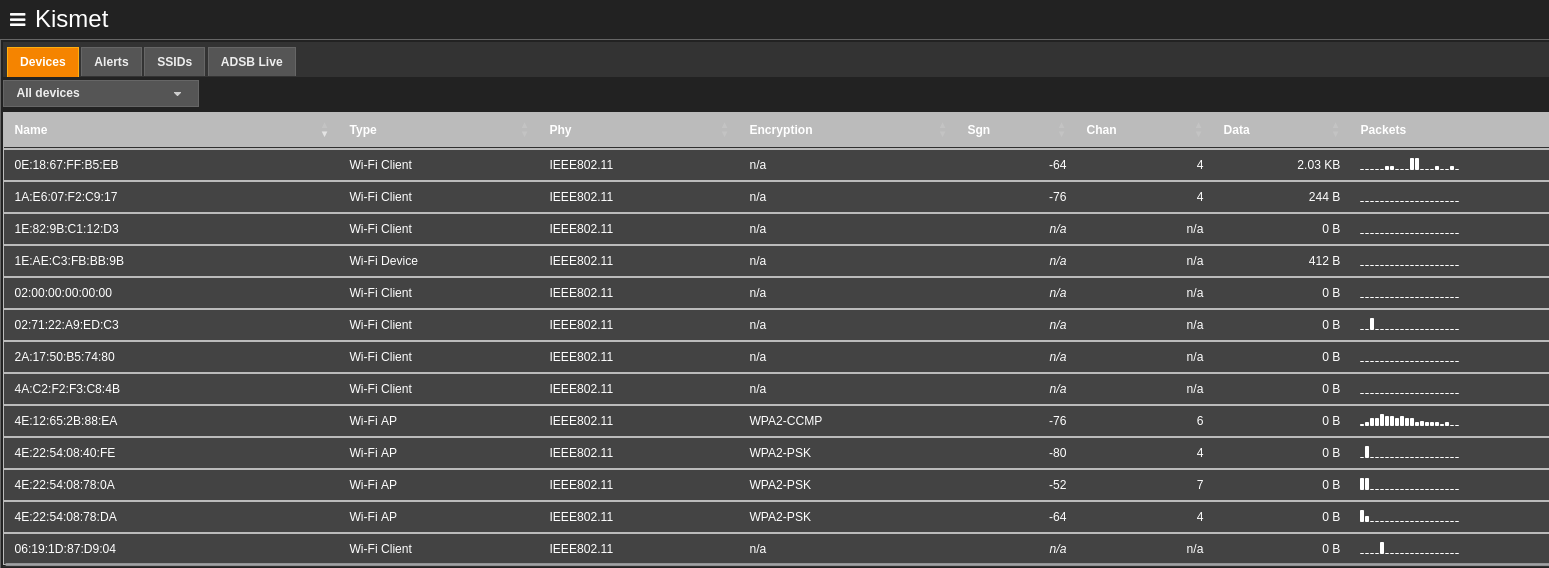

Después de esto, en la interfaz principal se comienzan a mostrar los resultados del escaneo Wifi.

Finalmente, en el directorio donde se ejecutó la herramienta, se habrán creado dos archivos: 1 con extensión .kismet y otro con extensión .wiglecsv.

$ ls -al Kismet*

-rw-r--r-- 1 kali kali 3321856 Aug 12 23:12 Kismet-20240813-03-10-46-1.kismet

-rw-rw-r-- 1 kali kali 60812 Aug 12 23:12 Kismet-20240813-03-10-46-1.wiglecsv

Análisis de los datos

De los archivos resultantes, podemos aprovechar el que tiene extensión .kismet para subirlo a plataformas como wigle.net. Este tipo de plataformas se nutre a partir de las sesiones de wardriving que hacen personas comunes, como todos nosotros. Por lo mismo, es una de las fuentes de consulta más grandes para identificar redes Wifi en determinadas zonas (OSINT).

CTF

Para poder participar en el CTF colaboracion de RF Village MX y Hackers Fight Club, Deberas crear una cuenta en el sitio oficial

Dentro del sitio tendras que entrar en Registrarse en para poder crear una cuenta

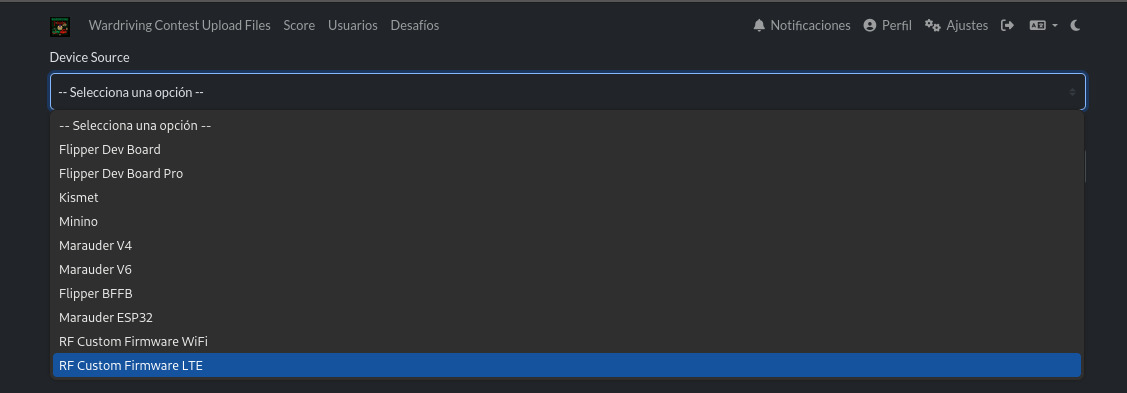

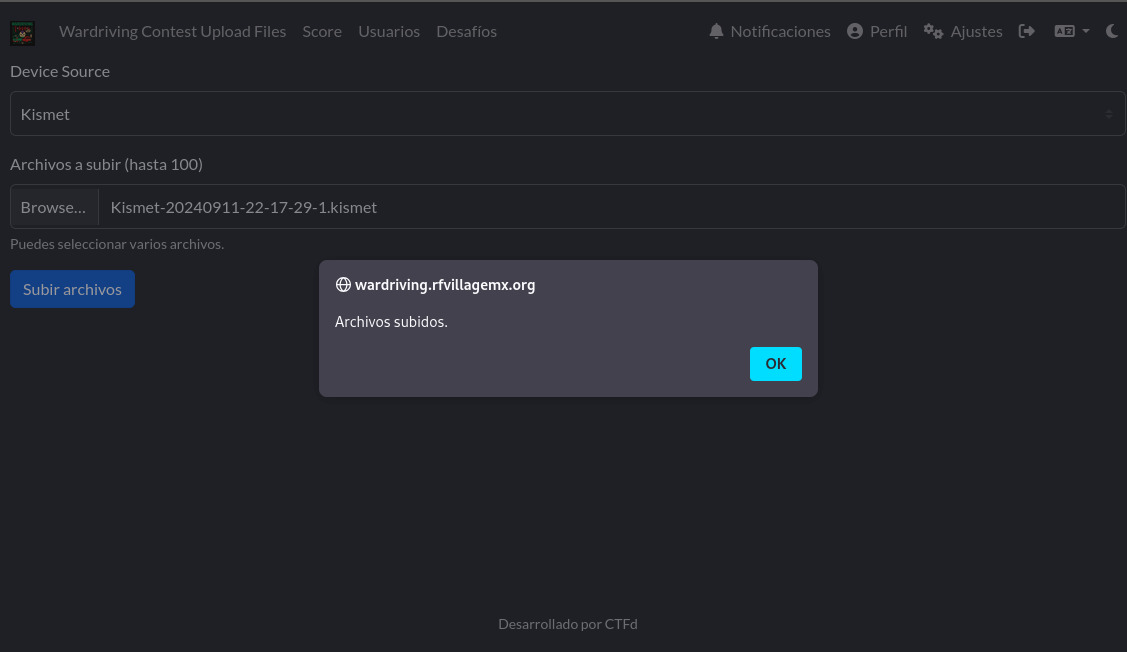

Una vez dentro de tu nueva cuenta podras subir archivos para que sean procesados posteriormente, estos archivos los puedes subir en Wardriving Contest Upload Files. Podras escoger entre los distintos tipos de archivos dependiendo del dispositivo utilizado para hacer el escaneo de redes.

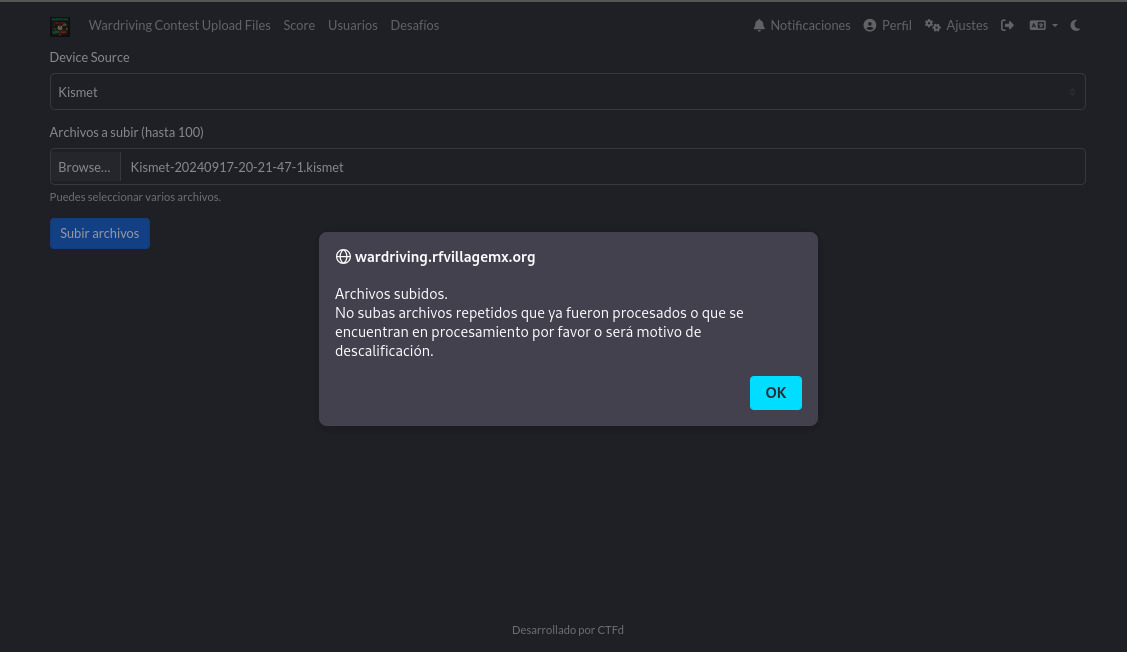

Una vez selecciones y subas tu archivo, el sitio te respondera con un mensaje indicando que tu archivo fue subido correctamente

Nota Importante: si tu archivo es muy grande, tardara en aparecer el mensaje de confirmacion, si intentas recargar la página o volver a mandar tu archivo el sitio lanzará una advertencia, ya que está prohibido subir archivos repetidos, Ten en cuenta este tiempo de procesamiento al momento de subir tus archivos.

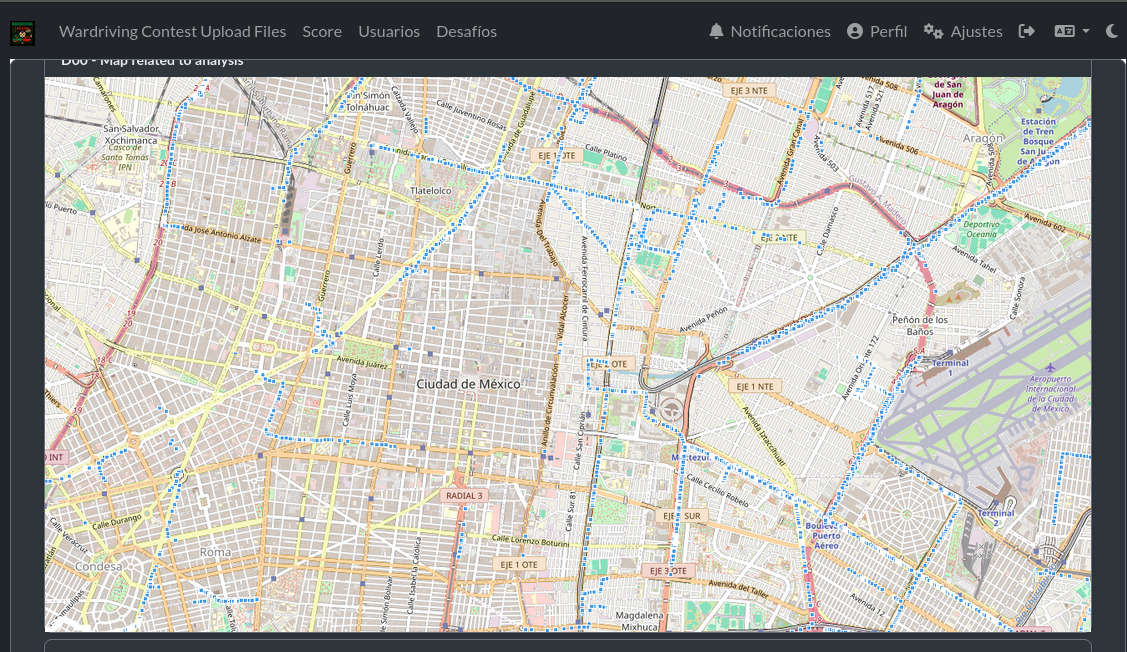

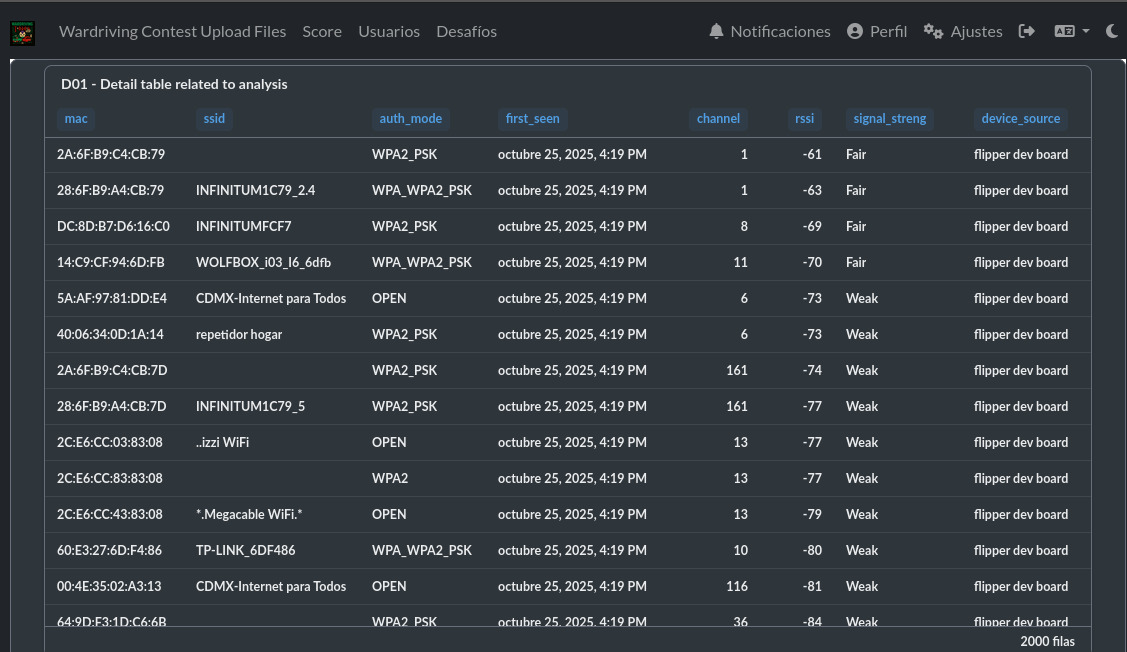

Una vez se procesen tus archivos se veran reflejados en el apartado score, Aquí podrás ver un mapa con las rutas que han tomado todos los participantes, ademas de una tabla con la informacion recolectada,

como direccion mac, SSID,el tipo de autenticacion que usa la red, etc.

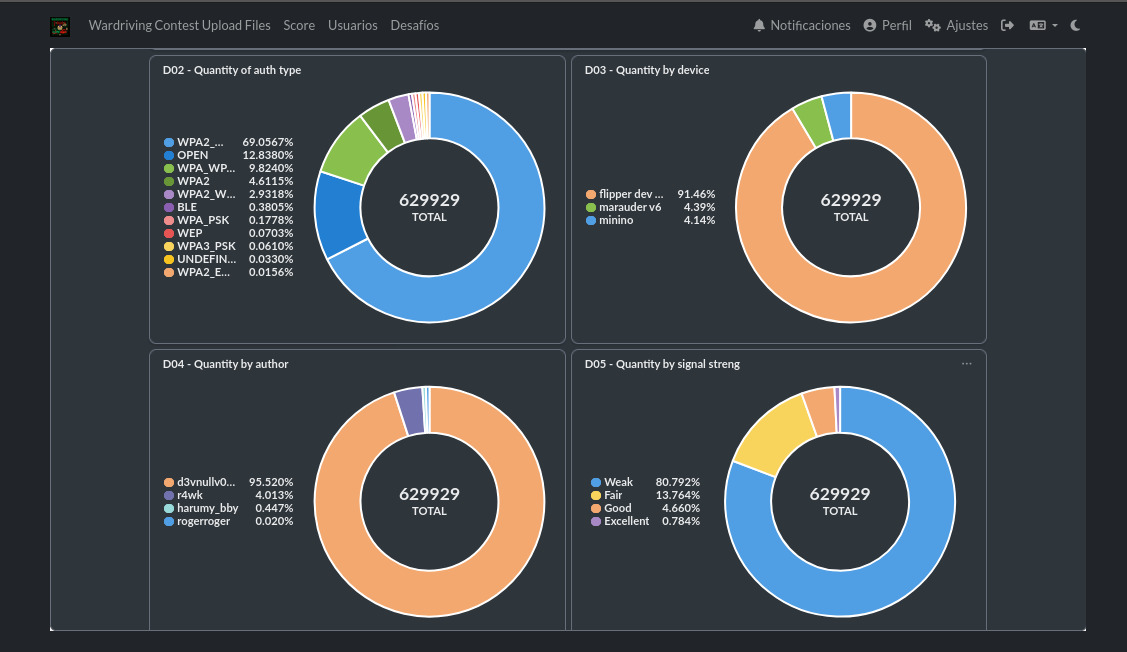

Por último tenemos un apartado con un analisis hecho a partir de todos los archivos,

podemos ver el numero total de redes inalambricas distintas detectadas, y su porcentaje de acuerdo al algoritmo de seguridad que usan, los dispositivos con los que se realizaron los escaneos, etc.

Bienvenido al CTF de Seguridad WiFi: donde cada red oculta una historia y cada paquete es una pista. ¿Listo para descubrir lo que otros pasan por alto?

Pecera del Wifi

Ruta "SSID Sweep" Viernes 21 2:00 pm -3:00 pm

Ruta "Handshake Run" Viernes 21 3:30 pm - 4:30 pm

Puedes tomar cualquiera de las rutas con equipo propio.

Si no cuentas con equipo y quieres participar en la pecera del Wifi trae tu laptop y nosotros te prestamos el material. Deberás registrar el equipo que se te asignará(antenas Wifi y GPS).

Ese registro se hace mediante un formulario, pero no podras llenarlo todavía.

Antes de acceder al formulario, debes contactar obligatoriamente a los encargados del préstamo: @brrrip o @Speewee en telegram

Ellos te entregarán un la antena Wifi, el GPS y el número de hardware que deberás ingresar en el formulario.

Solo despues de recibir tu equipo, podrás llenar el formulario de Registro